サイドバー

AWS Control Towerで、マルチアカウントのガバナンス管理

目次

AWS Control Towerとは

https://aws.amazon.com/jp/controltower/

https://docs.aws.amazon.com/ja_jp/controltower/latest/userguide/what-is-control-tower.html

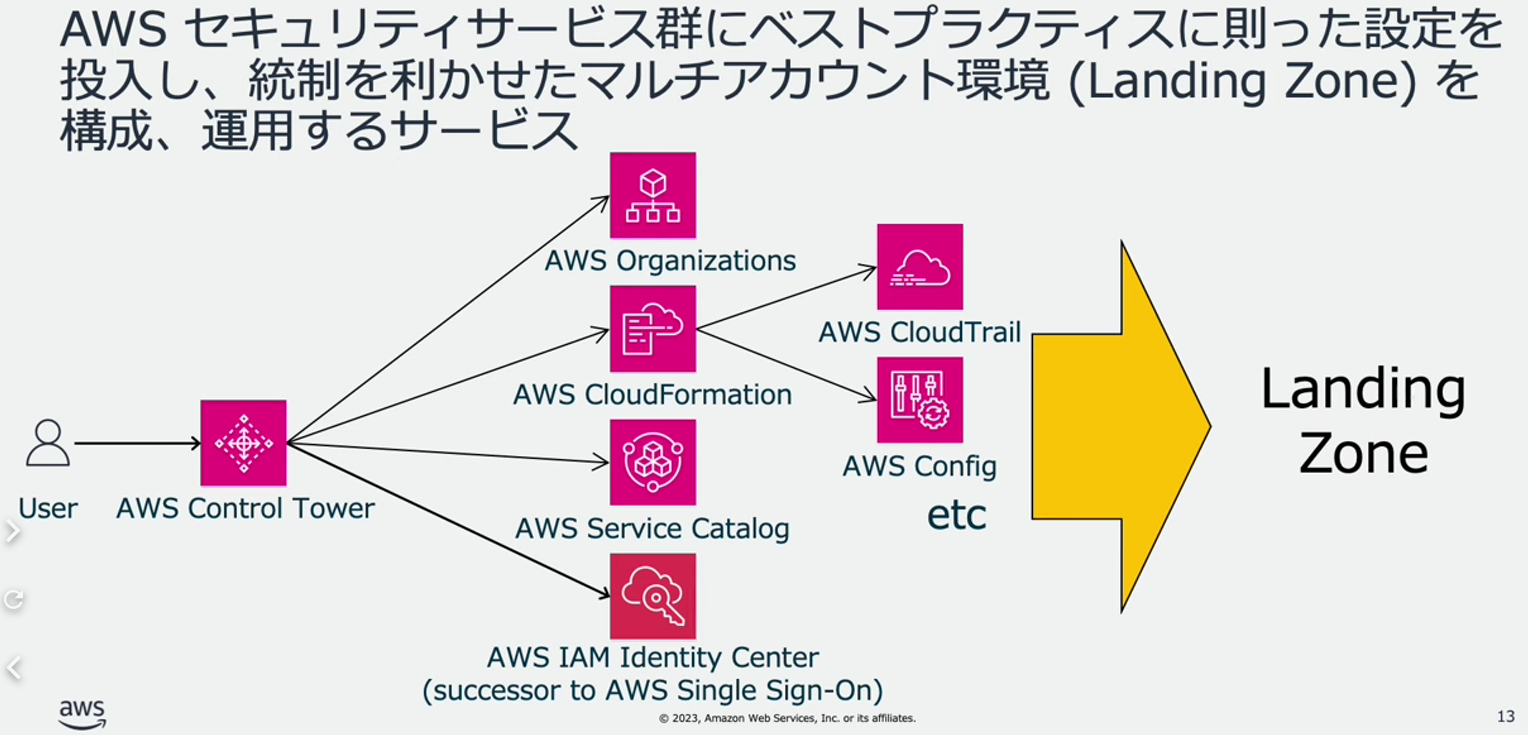

AWS Control Tower を利用することで、ベストプラクティスに沿ったマルチアカウント管理環境を作成できることが出来るようになります。

ベスト プラクティスのブループリントに基づいたランディング ゾーンを確立し、

事前にパッケージ化されたリストから選択できるコントロールを使用してガバナンスを実現します。

ランディング ゾーンは、AWS のベスト プラクティスに従って、適切に設計されたマルチアカウントのベースラインです。

コントロールは、セキュリティ、コンプライアンス、および運用のためのガバナンス ルールを実装します。

AWS Control Tower 基礎編【AWS Black Belt】

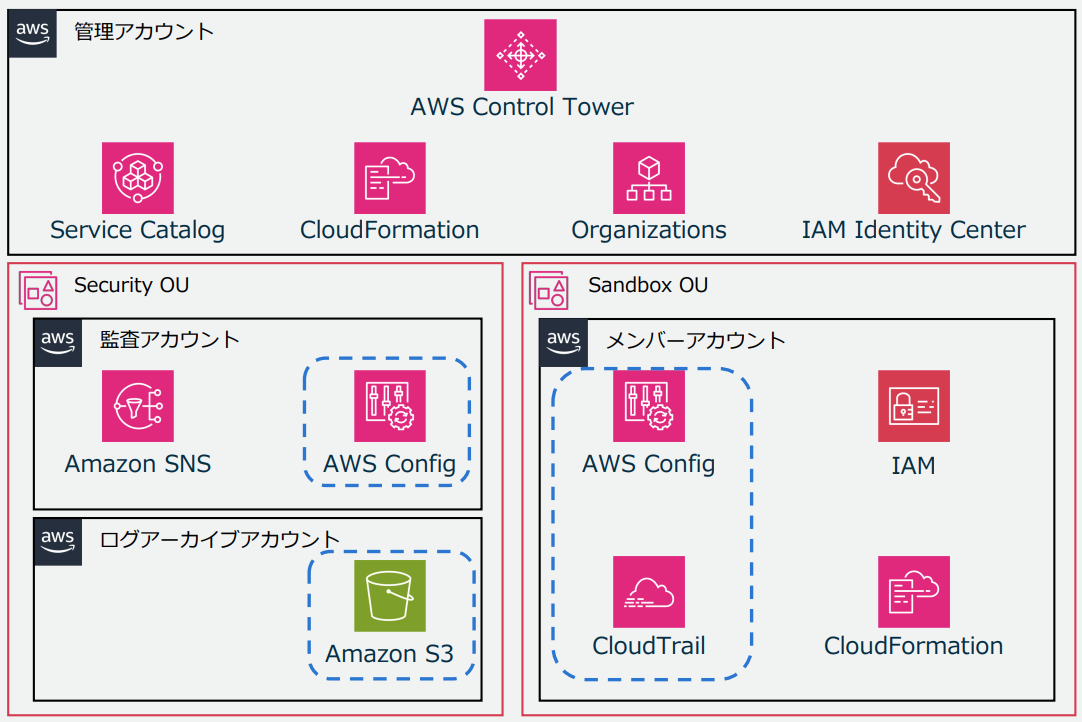

AWS Control Towerは、AWS Organizationなど色々なAWSのサービスをベストプラクティスに沿った設定にします。

AWS Control Tower 基礎編【AWS Black Belt】

AWS Control Towerを使うべきか

Control Towerは、AWSのマルチアカウント運用を自動化する仕組みです。

内部では主に次を自動構築します。

- Organizations

- SSO(IAM Identity Center)

- ログアカウント

- 監査アカウント

- Guardrails(ガバナンス)

Control Towerが向いているケース

- アカウントを 10以上作る予定

- セキュリティ監査が厳しい

- アカウントを頻繁に追加する

- 金融 / 大企業 / SOC2対応

スタートアップなど会社では、最初はControl Towerを入れません。

金融機関の場合、後から監査対応で作り直すケースが多いので、最初からControl Towerの方が安全です。

Control Towerを導入することで、金融機関の「禁止事項の統制」のSCPで最初から入ります。

- root使用禁止

- CloudTrail削除禁止

- S3 public禁止

AWS Control Towerでできること

コントロール(旧:ガードレール)

AWS ConfigやAWS Organizationを自動で有効化、セットアップしてくれます。

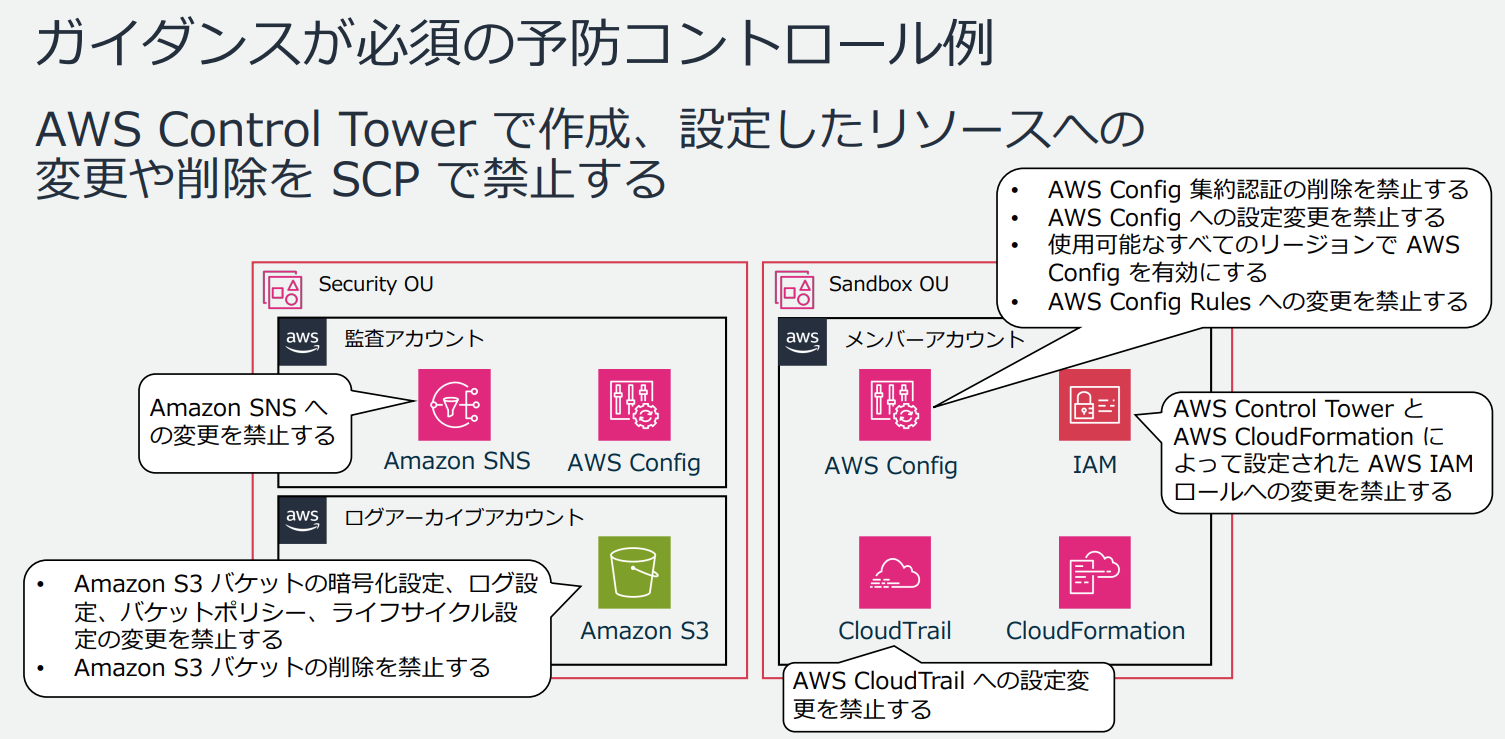

セキュリティ、オペレーション、コンプライアンス向けの事前にパッケージされたガバナンスルールです。

| 予防コントロール (Preventive) | 対象の操作を実施できないようにする APIをブロックする 例 ・CloudTrail を無効化する API を禁止 ・S3 バケットのパブリックアクセスを作成不可 ・特定リージョン以外でのリソース作成を禁止 ・ルートユーザーでの操作禁止 | AWS OrganizationsのSCPで実装されます |

| 発見コントロール (Detective) | 望ましくない操作を⾏なった場合に発⾒する 例 ・S3 が暗号化されていない ・EBS が暗号化されていない ・セキュリティグループで 0.0.0.0/0 の許可がある ・CloudTrail が無効 ・MFA が必須になっていない | AWS Config Rules で実装 AWS Security Hub と連携 |

| プロアクティブコントロール (Proactive) | ルールに沿ったリソースのみを作成可能にする 例 ・暗号化されていない S3 バケットをデプロイしようとすると拒否 ・パブリックなセキュリティグループ設定を拒否 ・バージョニング無効のログバケット作成を拒否 | AWS CloudFormation Hooks で実装 |

https://aws.amazon.com/jp/blogs/news/update-divedeep-series-17/

AWS Control Tower 基礎編【AWS Black Belt】

AWS Control Tower 基礎編【AWS Black Belt】

シングルサインオン(ID一元管理)

ログイン・ユーザー管理を一本化するSSO(シングルサインオン)を自動で有効化、セットアップしてくれます。

ログ集約

- ログの取得

- ログの一元管理

- 保存期間の設定

- 誤った削除の防止

AWS Control Tower 基礎編【AWS Black Belt】

- 複数のAWSアカウントのログを集約するためのS3バケットがログアーカイブアカウントに作られる。

- AWS ConfigやAWS Cloudtrailのログの収集を開始する

AWSアカウント作成とプロビジョニング

Account Factoryで、コントロールが有効化されたAWSアカウントの作成ができる機能です。

通知

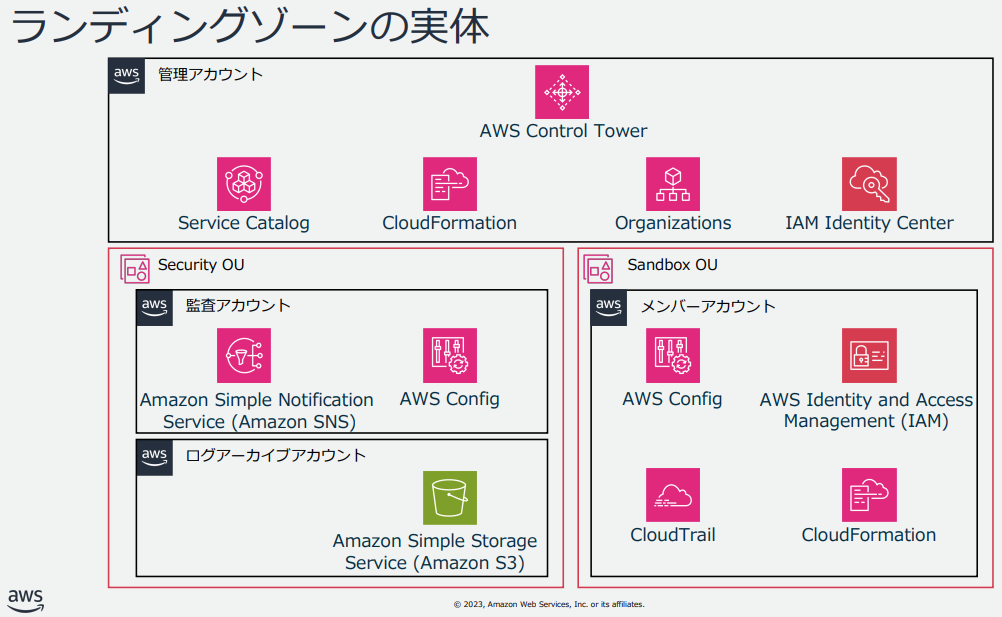

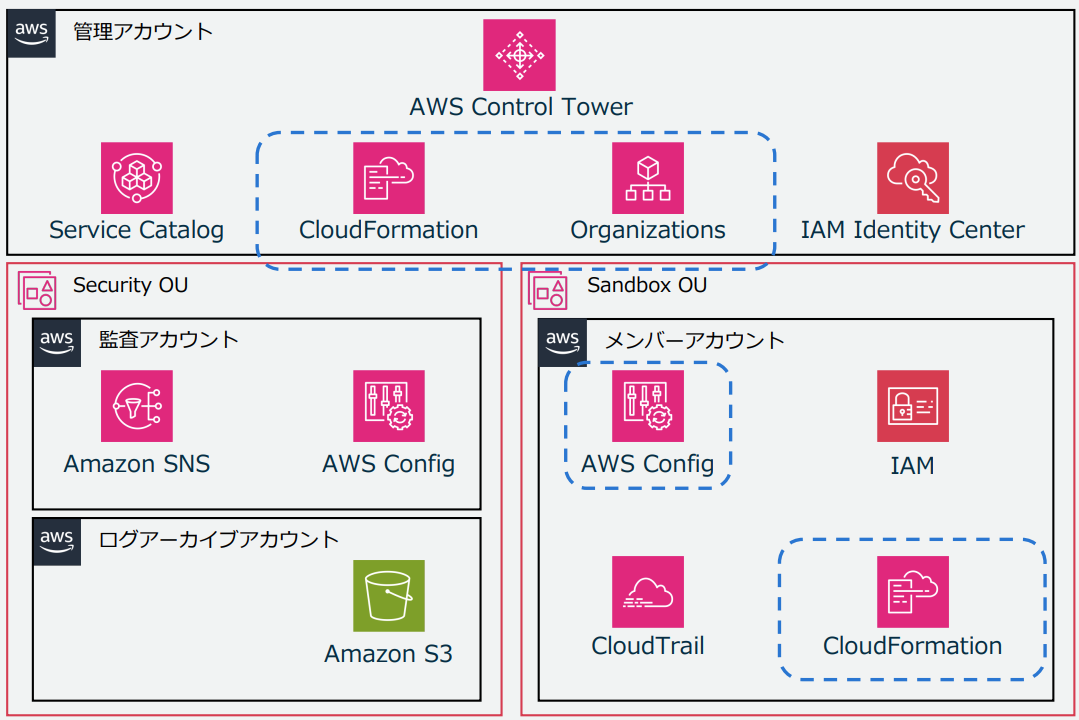

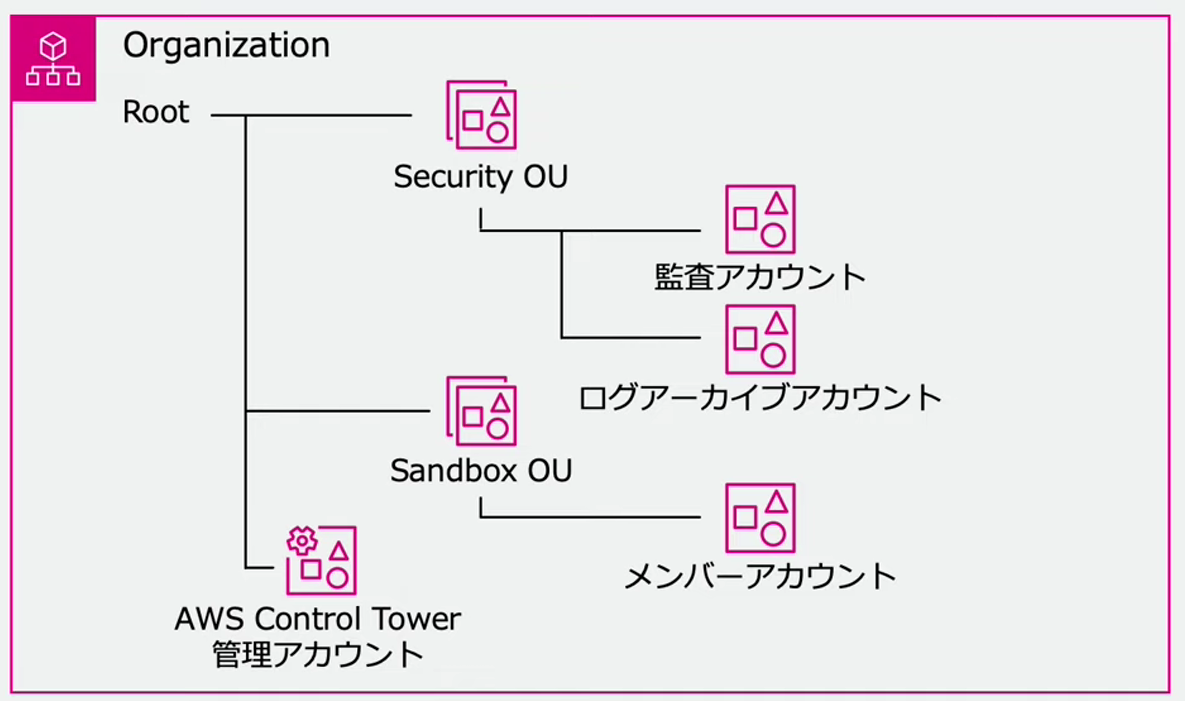

AWS Control Towerのアカウント区分

AWS Control Tower 基礎編【AWS Black Belt】

| 管理アカウント Management Account | ・AWS Control Towerの設定を行うアカウント ・AWS Organizationsの管理アカウントと同じアカウント ・コントロールの有効化、権限管理を実施 |

| ログアーカイブアカウント Log archive Account | ・AWS Control Towerを有効化した際に作成されるアカウント ・AWS CloudTrailとAWS Configのログを一元管理されたAmazon S3バケットに保存 |

| 監査アカウント Audit Account | ・AWS Control Towerを有効化した際に作成されるアカウント ・セキュリティーチームやコンプライアンスチームが利用するアカウント ・アカウント内の変更を監視して通知を送信するようにアラームを設定 |

| メンバーアカウント | ・AWS Control Towerに登録されたアカウント ・AWS Control Towerで有効化したコントロールが設定された状態となっている |

例

Root

│

├ Security

│ ├ Audit

│ └ Log Archive

│

├ Sandbox

│

├ Infrastructure

│ └ Shared Services

│

├ Internal

│ └ Corporate System

│

├ Production

│ └ Production Service

│

├ Staging

│ └ Staging Service

│

└ Development

└ Dev Service

Root

│

├ Security

│ ├ Audit

│ └ Log Archive

│

├ Sandbox

│

├ Infrastructure

│ └ Shared Services

│

├ Internal Systems

│ └ Corporate System

│

└ Workloads

├ Production

│ └ Production Service

├ Staging

│ └ Staging Service

└ Dev

└ Dev Service

Shared Servicesアカウントは、複数アカウントで共通利用する基盤リソースを置くための場所です。

以下が考えられます。

| ネットワーク基盤 | 共通 VPC Transit Gateway VPN / Direct Connect DNS |

| セキュリティ基盤 | AWS WAF Amazon GuardDuty AWS Security Hub |

| CI/CD基盤 | CI/CD コンテナレジストリ |

| 共通サービス | Bastion Jump Server パッケージリポジトリ 共通ログ |

| ID連携 | Azure AD連携 Google Workspace連携 AWS IAM Identity Center |

Control Towerを利用する場合の設計

ID(認証認可)を何で管理するか

Control TowerではAWS SSOが構築され、ここから各アカウントへアクセスが可能です。

例えばActive DirectoryやAzureAD、OktaやOneLogin等のIDaaSがあります。

SCP(追加のガードレール)をどう構成するか

Amazon S3 バケットへのパブリック読み取りアクセスが許可されているかどうかを検出する

- Control Tower純正の強く推奨されるガードレールです

- 原則適用すべきですが、S3のデータを公開する環境だけこれを外します

リージョン制限

参考

ページ用ツール

-

一般向けサイト

-

ITエンジニア向けサイト

-

英語サイト

Portfolio

Copyright (c) 2026 クラウドのインフラ技術 All Rights Reserved.