サイドバー

AWS Site-to-Site VPNで、オフィスとAWS VPC間をインターネットVPN(IPsec VPN)接続

関連ページ

目次

AWS Site-to-Site VPN概要

AWS Site-to-Site VPNは、インターネットVPN(IPsec VPN)でオフィスとAWSを接続するVPNです。

従来通りの仮想プライベートゲートウェイ(VGW)を使う方法とTransit Gateway (TGW)を使う方法があります。

どっちを使うかは検討が必要です。

仮想プライベートゲートウェイ(VGW)を使う方法とTransit Gateway (TGW)の比較

| 比較項目 | VGW方式 | TGW方式 |

|---|---|---|

| 対象規模 | 小規模(VPC数 1〜2) | 中〜大規模(VPC数 3以上) |

| 拡張性 | VPCが増えるほど設定が煩雑になる | 非常に高い(数百のVPCを統合可能) |

| 最大帯域 | 1トンネル最大 1.25 Gbps | ECMP利用で複数トンネルを束ねて拡張可能 |

| コスト | 安い(VPN接続料のみ) | 高い(TGW本体 + アタッチメント料 + 通信料) VPN接続料 (1接続):$34.56 約 5,184円 TGWアタッチメント (1つ):$36.00 約 5,400円 データ処理料 (100GB想定):$2.00 約 300円 |

| 推論機能 | 基本的なルーティングのみ | 推移的ルーティング(VPC間通信)が可能 |

| 特殊機能 | なし | Accelerated VPN(AWSネットワーク網を優先利用)が利用可 |

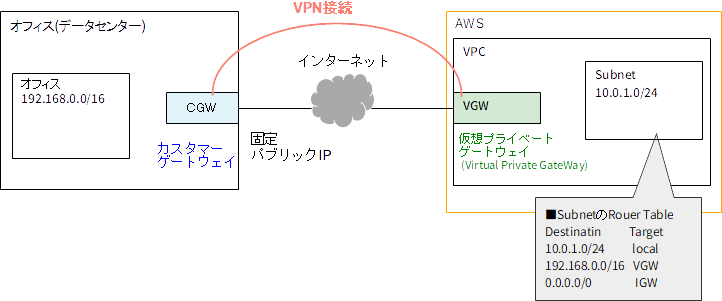

仮想プライベートゲートウェイ(VGW)を使うVPN イメージ図

インターネット回線が1本の構成です

(インターネットVPNをはる機器(CGW:カスタマーゲートウェイ)は2台構成で冗長化しましょう)

Customer(オフィス)側

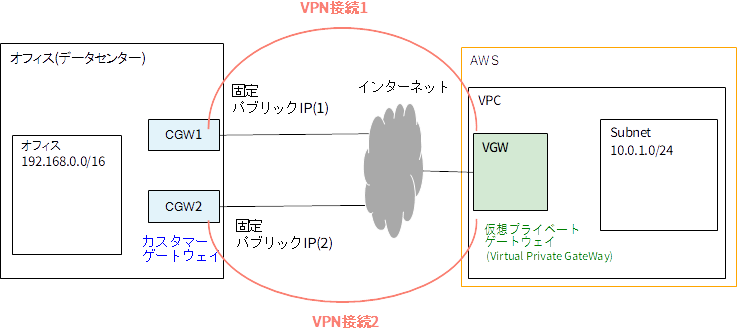

AWS Site-to-Site VPNの冗長構成の例

- インターネット回線を冗長化する構成です。回線業者も分けましょう。

- 2つの VPN エンドポイント

- BGPで冗長構成にします。

Customer(オフィス)側

- 機器は2台

- LAN側はVIP

- WAN側は、それぞれの機器にグローバルIPを付けます。

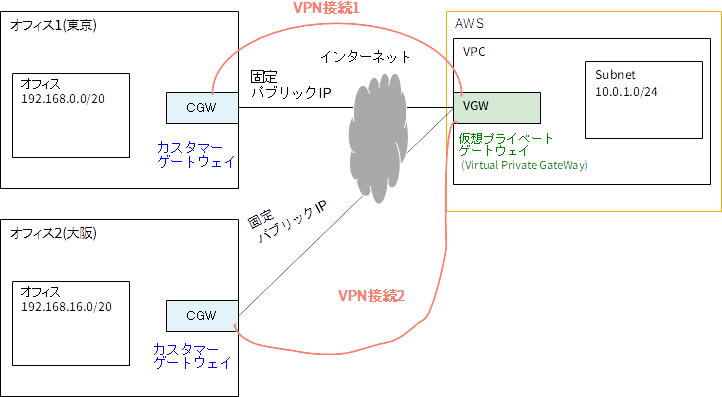

VPN CloudHub

1つのVPCをVPNハブとして複数の拠点から接続することで、複数拠点間のVPN接続を実現

AWS側設定

仮想プライベートゲートウェイ(VGW)の作成 【無料】

[AWSマネージメントコンソール] VPC > 仮想プライベートゲートウェイ > 仮想プライベートゲートウェイの作成

| 設定項目 | 設定例 | 備考 |

|---|---|---|

| 名前タグ | test-vgw | |

| ASN | Amazon のデフォルト ASN か カスタム ASN | BGPの番号 通常はAmazonデフォルトASNでよい。 Amazonデフォルトだと、「64512」になる。 |

制約

- 1つのVPCにアタッチできるVGWは1つ

カスタマーゲートウェイ(CGW)の作成【無料】

[AWSマネージメントコンソール] VPC > カスタマーゲートウェイ > カスタマーゲートウェイの作成

インターネット回線の冗長の場合は2回作ります

| 設定項目 | 設定例 | 備考 |

|---|---|---|

| 名前 | test-dc-cgw | |

| IPアドレス | x.x.x.x | CGWのパブリックIP 社内オフィスやデータセンターのグローバルIP |

| AS番号 | 65534 | ※ 静的ではなくても必要になった プライベートASN(64512~65534)の範囲 BGPの番号でかさらなければ何でもよい。 Amazon VGWが「64512」なら、それ以外 |

| Certificate ARN | 入力不要 |

Site‑to‑Site VPN接続の作成【課金開始】

[AWSマネージメントコンソール] VPC > サイト間のVPN接続 > VPN接続の作成

上で作成した仮想プライベートゲートウェイ(VGW)とカスタマーゲートウェイ(CGW)を選択します。

インターネット回線の冗長の場合は2回作ります

| 設定項目 | 設定例 | 備考 |

|---|---|---|

| 名前タグ | aaaa-bbbbb | |

| 仮想プライベートゲートウェイ | 事前に作成したVGW | |

| カスタマーゲートウェイ | 事前に作成したCGW | |

| ルーティングオプション | 「静的」または 「動的(BGPが必要)」 | 1本の場合は、「静的」 冗長構成にする場合は、「動的(BGPが必要)」 |

| 静的IPプレフィックス | 10.0.0.0/8 172.16.0.0/12 192.168.0.0/16 | 静的の場合のみ設定 対向側(自社のオフィスやデータセンター)のネットワーク 広い範囲を指定する 10.0.0.0/8, 172.16.0.0/12 ,192.168.0.0/16 |

| トンネル内部IPバージョン | IPv4 | |

| ローカルIPv4ネットワークCidr | 未設定 | オプション デフォルト: 0.0.0.0/0 で、すべて |

| リモートIPv4ネットワークCidr | 未設定 | オプション デフォルト: 0.0.0.0/0で、すべて |

| トンネルオプション トンネル内部の CIDR | 未設定 | 未指定のトンネルオプションは、Amazon によってランダムに生成されます。 |

| トンネルオプション 事前共有キー (PSK) | 未設定 | 未指定のトンネルオプションは、Amazon によってランダムに生成されます。 |

VPN接続の設定をダウンロード

作成したVPN接続を選択し、設定のダウンロードをクリック

[AWSマネージメントコンソール] VPC > VPN接続

ルートテーブル設定

EC2マシンがあるサブネットで使用しているルートテーブルを編集して、VGWからルート伝播されるようにしてください。

[AWSマネージメントコンソール] > VPC > ルートテーブル

顧客拠点側設定

IPsecVPN設定

ダウンロードした設定を参考にIPSecVPNの設定をします。

VPN参考

ページ用ツール

-

一般向けサイト

-

ITエンジニア向けサイト

-

英語サイト

Portfolio

Copyright (c) 2026 クラウドのインフラ技術 All Rights Reserved.